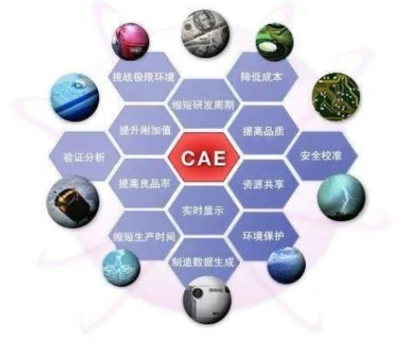

在数字化浪潮席卷全球的今天,网络与信息安全软件如同数字世界的“守护神”,默默构筑起抵御威胁的坚固防线。当我们聚焦于这一领域的核心开发方法论——CAE(计算机辅助工程)时,不禁要问:在信息安全软件的语境下,CAE究竟“是谁”?它又“从何处而来”?本文将以此为线索,漫谈CAE在网络与信息安全软件开发中的角色、渊源与价值。

一、CAE的“身份”:不只是工具,更是战略框架

在网络与信息安全领域,CAE并非一个陌生的概念,但其内涵常被狭义理解为自动化测试或代码分析工具。实际上,CAE在此处的“身份”更为多维:

- 系统性工程助手:CAE是一套集成化的方法论与工具链,贯穿于安全软件的需求分析、架构设计、编码实现、渗透测试、漏洞修复乃至部署运维的全生命周期。它借助建模、仿真、验证等技术,辅助开发者预测并规避潜在的安全风险,如数据泄露、权限提升、注入攻击等。

- 风险模拟与对抗平台:通过构建虚拟攻防环境(如沙箱、蜜罐),CAE能动态模拟网络攻击行为,对安全软件的抗压能力、响应机制进行“压力测试”,从而在真实威胁降临前优化防御策略。例如,利用CAE仿真DDoS攻击流量,以验证防火墙或入侵检测系统的有效性。

- 合规性与标准化的推手:面对GDPR、网络安全法等日益严格的法规,CAE可自动化检查代码是否符合安全开发规范(如OWASP Top 10),生成审计报告,确保软件在开发阶段即满足合规要求,降低法律与声誉风险。

简言之,CAE是融合了工程学、计算机科学和安全科学的交叉学科实践,其“身份”已从辅助工具升维为支撑安全软件高质量、高可靠开发的战略框架。

二、CAE的“来路”:从传统工程到数字安全的演化之旅

CAE的起源可追溯至20世纪中后期的机械、航空等传统工程领域,最初用于物理系统的模拟与优化(如有限元分析)。其“迁移”至网络与信息安全领域,主要源于三重驱动:

- 复杂性的爆炸式增长:随着软件系统规模扩大、架构微服务化,人工代码审计和渗透测试难以覆盖所有攻击面。CAE通过自动化、模型化的手段,帮助管理这种复杂性,例如通过形式化验证方法证明加密协议的无漏洞性。

- 威胁形态的快速演进:APT(高级持续性威胁)、零日漏洞等新型攻击方式层出不穷,传统“事后修补”模式捉襟见肘。CAE倡导的“左移安全”(Shift-Left Security)理念,将安全活动前置至开发初期,通过威胁建模(如STRIDE框架)在设计阶段即识别潜在威胁。

- 开发范式的变革:DevOps与敏捷开发的普及,要求安全流程无缝集成至CI/CD流水线。CAE工具(如SAST/DAST扫描器、容器安全扫描平台)能自动化嵌入开发环节,实现安全性的持续交付与监控,呼应了DevSecOps的文化转型。

这一演化历程,标志着CAE从“物理世界模拟者”转变为“数字风险治理者”,其方法论不断吸收密码学、威胁情报、行为分析等安全学科精髓,形成独具特色的技术谱系。

三、CAE的实践价值:构筑主动免疫的数字基础设施

在网络与信息安全软件开发中,CAE的深度应用正带来革命性影响:

- 提升开发效率与质量:自动化漏洞扫描与修复建议,减少人工排查成本,加速迭代周期,同时通过仿真测试降低发布后漏洞暴露概率。

- 增强软件韧性:通过故障注入、混沌工程等CAE技术,主动暴露系统脆弱点,训练软件在异常条件下的存活与恢复能力。

- 赋能安全人才培养:CAE平台提供的虚拟实验环境,为安全工程师提供了低风险、高仿真的攻防演练场,加速经验积累与技能转化。

随着AI与CAE的融合(如利用机器学习预测漏洞关联性),以及云原生安全需求的兴起,CAE将持续进化,成为构建“主动免疫”式安全体系的核心引擎。

###

回溯CAE在网络与信息安全领域的“身份”与“来路”,我们看到了一条从辅助工具到战略支柱的升华之路。它不仅是技术方法的集合,更是一种前瞻性的安全哲学——唯有将安全思维深植于工程实践的骨髓,方能在变幻莫测的威胁 landscapes 中立于不败之地。对于每一位安全开发者而言,理解CAE的“前世今生”,便是握住了通往稳健数字未来的密钥。